Cyberkriminalität: Neue Angriffe auf PayPal und KI-Tools

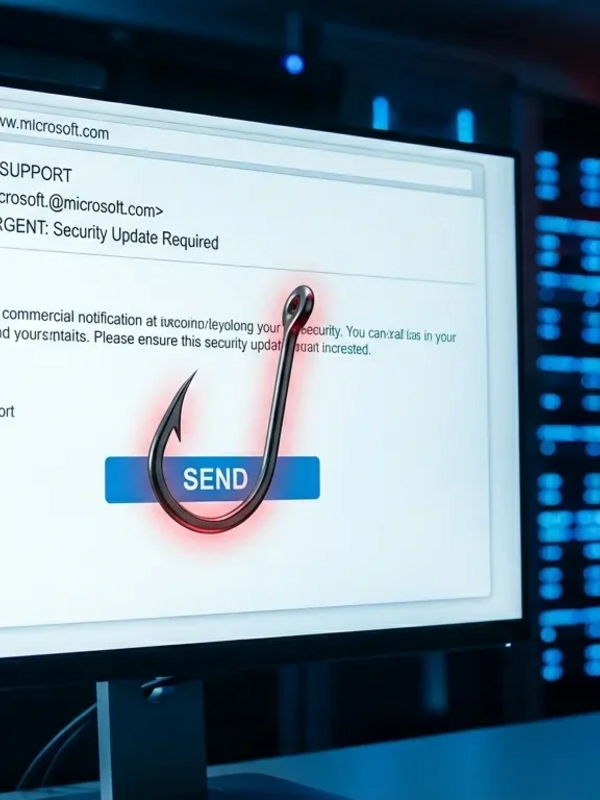

Zunahme von Phishing-Angriffen durch KI-Technologien

Im Jahr 2025 hat sich die Zahl der Phishing-Attacken weltweit dramatisch verzwölffacht. Experten warnen vor einer neuen, gefährlichen Generation von Cyberangriffen, die besonders auf die Nutzung von künstlicher Intelligenz (KI) setzen. Diese Entwicklungen führen dazu, dass selbst bewährte Plattformen wie PayPal von Betrügern ausgenutzt werden. Laut einem aktuellen Bericht des Weltwirtschaftsforums (WEF) ist die Zahl der Phishing-Angriffe im letzten Jahr um 1.200 Prozent gestiegen. Hauptverantwortlich für diesen Anstieg ist die Verwendung generativer KI, die es Kriminellen ermöglicht, massenhaft täuschend echte und extrem personalisierte Phishing-Links zu erstellen.

Ein besonders raffiniertes Betrugsmodell, das 2025 auffiel, nutzte die Funktionen von PayPal selbst. Hierbei manipulierten Angreifer die „Abonnements“-Funktion des Bezahldienstes. Sie erstellten legitime PayPal-Geschäftskonten und sendeten Rechnungen für nicht getätigte Käufe hochpreisiger Geräte. Nachdem das Abonnement pausiert wurde, verschickte das System von PayPal automatisch eine Benachrichtigung von der offiziellen E-Mail-Adresse service@paypal.com. Diese E-Mails durchliefen alle Sicherheitsfiltersysteme und landeten direkt im Posteingang der betroffenen Benutzer. Sie enthielten gefälschte Servicenummern, um an Bankdaten zu gelangen – eine gängige Methode des sogenannten Vishing.

Technologische Raffinesse bei Phishing-Kits

Eine neue Generation von Phishing-Kits hat die Angriffsstrategie erweitert und nutzt technische Sophistikation, um die Zwei-Faktor-Authentifizierung (2FA) zu umgehen. Forscher der Firma Zscaler haben am 12. Dezember das Toolkit „BlackForce“ analysiert. Dieses wurde speziell für „Man-in-the-Browser“-Angriffe entwickelt. Bei solchen Angriffen loggt sich ein Opfer auf einer gefälschten Website, beispielsweise von Disney oder DHL ein. In diesem Moment werden die eingegebenen Daten in Echtzeit an den echten Dienst weitergeleitet, und der 2FA-Code, der zur Verifizierung angefordert wird, wird ebenfalls an die Angreifer übermittelt.

Zusätzlich ist das Tool „InboxPrime AI“ aufgetaucht, das künstliche Intelligenz verwendet, um die Zustellraten von Phishing-E-Mails zu optimieren und deren Erkennung zu verhindern. Der Bericht des Weltwirtschaftsforums beschreibt diese Entwicklung als Industrialisierung der Phishing-Angriffe und betont die Rolle von KI als das „neue Öl“ für Cyberkriminelle.

Gezielte Angriffe auf Entscheidungsträger

Die Bedrohungen erstrecken sich über E-Mails hinaus. Im Vereinigten Königreich warnen parlamentarische Behörden vor einer speziellen Spear-Phishing-Kampagne, die gezielt Abgeordnete und Beamte angreift. Laut einem Bericht der Zeitung *Guardian* geben sich mit Russland verbundene Akteure als technischer Support oder vertrauenswürdige Kontakte aus, um über Messaging-Dienste wie WhatsApp und Signal an Zugangscodes zu gelangen. Besonders bei dieser Taktik ist das Phishing über QR-Codes, auch „Quishing“ genannt, von Bedeutung. Diese Angriffsform hat in den letzten Monaten um 25 Prozent zugenommen.

Die Wahl von Messenger-Diensten als Angriffsplattform ist strategisch sehr sinnvoll, da die Nutzer auf diesen persönlichen Kommunikationswegen oft weniger vorsichtig agieren als in ihrem geschäftlichen E-Mail-Verkehr.

Vertrauen als Sicherheitsmaßstab in der Krise

Sicherheitsexperten betrachten die Vorfälle des Dezembers 2025 als einen Wendepunkt. Der Vorfall mit PayPal zeigt, dass die Identität von Absendern nicht mehr als alleiniges Kriterium für die Bewertung der Sicherheit herangezogen werden kann. Wenn die Plattform selbst als Waffe wird, ändert sich die Perspektive bezüglich sicherer Absender erheblich. Die defensive Sicherheitsentwicklung kann mit der rasanten Anpassung der Angreifer an neue Technologien nicht Schritt halten. Ein Anstieg um 1.200 Prozent ist besorgniserregend, doch die entscheidende Frage ist die Qualität der Angriffe. KI ermöglicht es, Spear-Phishing in einem Ausmaß durchzuführen, welches bislang bei Massenangriffen nicht möglich war.

Die US-Cybersicherheitsbehörde CISA hat am 17. Dezember drei weitere Schwachstellen in ihren Katalog aufgenommene Lücken veröffentlicht. Technische Sicherheitslücken, wie die in Produkten von Cisco, stellen oft die zweite Angriffsstufe nach einem erfolgreichen Phishing-Angriff dar.

Prognose für 2026: Eine neue Entwicklungsstufe

Für das Jahr 2026 erwarten Fachleute eine weitere Eskalation im Bereich Cyberangriffe. Insbesondere „Hybrid“-Angriffe, die technische Schwachstellen mit psychologischer Manipulation kombinieren, könnten zur neuen Norm werden. Das WEF prognostiziert, dass Deepfake-Technologien, also gefälschte Stimmen und Videos, zunehmend Teil raffinierter Phishing-Kampagnen sein werden. Der Anstieg solcher Fälschungen um 15 Prozent deutet auf die kommende Angriffswelle hin: Diese könnte nicht mehr per E-Mail vom vermeintlichen CEO erfolgen, sondern via Telefonanruf mit einer geklonten Stimme.

Um diesen Bedrohungen zu begegnen, sollte ein Umdenken in der Unternehmenssicherheit stattfinden. Die reine Sensibilisierung der Mitarbeitenden reicht nicht mehr aus; es ist notwendig, ein „Zero Trust“-Modell zu implementieren. Zu den empfohlenen Sicherheitsmaßnahmen gehören FIDO2-konforme Hardware-Sicherheitsschlüssel, die gegen „Man-in-the-Browser“-Angriffe resistent sind. Zudem sollte der Einsatz privater Messenger für geschäftliche Kommunikation unterbunden werden, um die Angriffsfläche zu minimieren.

Fazit: Cyberkriminalität im Wandel

Die Welt der Cyberkriminalität verändert sich rasant, insbesondere durch den Einsatz von Künstlicher Intelligenz. Unternehmen und Nutzer müssen ihre Sicherheitsstrategien anpassen, um den neuen Bedrohungen begegnen zu können. Die Entwicklungen aus dem Jahr 2025 zeigen eindrücklich, dass das Vertrauen in digitale Kommunikation nicht mehr dasselbe ist wie früher. Eine proaktive Herangehensweise an Cybersicherheit ist unerlässlich.